Comodo Internet Security for Business

當全球都籠罩在WannaCry 勒索攻擊的陰影中,全球超過150個國家遭到了攻擊,影響了許多金融、醫療、交通、企業和組織的正常運營。以台灣企業來說近年來,新聞事件不斷的報導某某科技公司遭受到加密勒索軟體攻擊,導致重要的機密資料被加密,影響公司運營極為嚴重。

企業老闆心中的疑問?

• 電腦都安裝了防毒軟體,怎麼病毒問題仍然存在?

• 部署了入侵防禦系統,駭客入侵卻沒告警?

• APT閘道防護把沙箱過濾炒得震天嘎響,然後您的問題解決了嗎?

• 資安人力不足,誰來救火?

• 建構SOC安全監控卻連駭客悄悄上門都沒任何告警?

駭客是如何成功入侵系統,網聯資訊專案工程師整理出下表,分析出共同特性:均以未知程式入侵系統發動攻擊

|

APT攻擊 |

勒索活動 |

一般病毒攻擊 |

|

|

時間 |

潛伏時間長 |

攻擊時間短 |

長短不一定 |

|

攻擊者 |

有組織、計畫性的團體 |

地下網路商業活動 |

一般的個人或駭客結盟 |

|

攻擊對象 |

有針對性、小範圍,如政府、高科技公司、金融業等 |

無特定對象 |

無針對性、大範圍,近年以具有大量個資的企業為主 |

|

攻擊手法 |

長期、持續性、多樣化,經常是零時差漏洞的攻擊,確保達成攻擊目的 |

利用Email或網站瀏覽背景植入勒索程式,立即加密系統中的檔案 |

速戰速決,複合多種常見漏洞,以大量、快速、有效的單一手法入侵 |

|

攻擊目的 |

竊取所需要的特定機密,包含國家安全、商業機密等 |

$$$$$ |

動機不一定,從彰顯自己能力到竊取個資以換取實質利益皆有 |

Comodo 讓安全管理不能再只是”瞎子摸象”,應該要建立全新系統安全管理(門禁:只要是不認識的一律阻擋在外)機制

安全產品

Comodo Internet Security Suite、Comodo Endpoint Security Manager 、COMODO Advance Endpoint Protection

優點:

不在白名單的程式,預設拒絕執行

未知程式隔離在沙箱中執行,駭客發動APT、勒索攻擊機率 0%

COMODO 系統安全管理

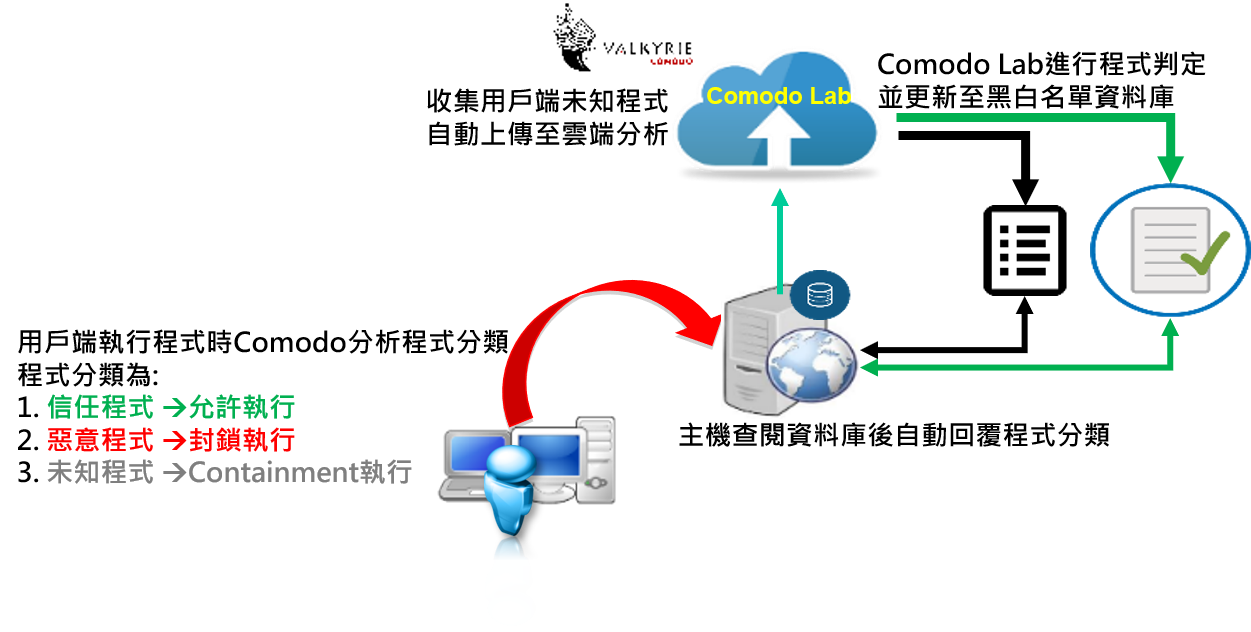

Default Deny Platform Basics:

1. 如果比對是“已知安全”,那麼Pass。

2. 如果比對是“已知惡意”,那麼Block。

3. 如果無法比對是“未知”,則運行在自動控制Container。

4. 持續在本地和全球進行進階程式行為分析,以確定裁決。

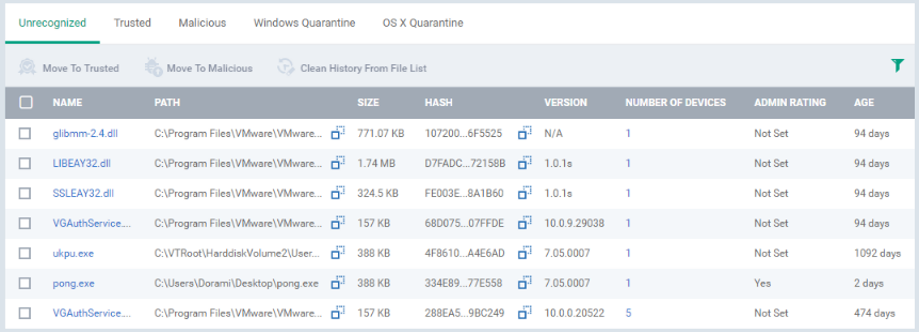

全面掌握未知程式活動

COMODO安全管理優勢

• 全球即時更新惡意程式資料庫-超過5550萬筆

• 獨家的Default Deny™架構

獨家信任程式資料庫,非信任程式限制執行。

• 專利的端點Containment™技術

自動隔離非信任程式在沙箱中,防止非信任程式破壞系統。

• 獨家的8道安全防線,確保系統安全防護固若金湯

1. 系統防火牆 – 管理系統網路連線。

2. 惡意程式攔截 – 攔截已知惡意程式。

3. 主機入侵防禦 – 監控所有程序執行。

4. 自動隔離技術 – 主動隔離未知程式活動。

5. 程式行為分析 – 自動分析被隔離未知程式行為。

6. 程式信用評估 – 自動紀錄系統中所有程序評價。

7. 系統Patch管理 – 掌握與安裝系統Patch漏洞修補程式。

8. 動態程式分析* – 自動上傳未知程式至雲端分析平台。

某內湖企業在全台有多間實體銷售門市,因門市人員在正常使用瀏覽器瀏覽社群網站時,不知明原因電腦作業檔案突然的被加密,導致POS軟體無法正常啟用,系統損害的情形並不嚴重,但總公司非常關心這狀況,進而詢問網聯資訊資安顧問,在了解企業整體網路環境後,我們提出了Comodo Internet Security Suite解決方案,從一開始規劃分階段導入到用戶端佈署由專業工程師一同與客戶在最短的時間內完成第一階段300多台的用戶端的佈署安裝,降低被駭風險。

-

SHARE

-

TAG